B2 Brallow Blog Come Back Again!

Brallow Blog Come Back Again! March 11, 2018. 为了下载时方便暴露端口我将常用的笔记本设置了静态IP DMZ主机 不是群晖主机 而群晖只是设置了端口转发 理论上也应该如此更安全 因为WOW一直不成功所以就尝试在路由器上用tcpdump抓包结果发现 K3C持续向某些主机发送IGMP包 ping 感觉是在判断主机的在线状态本质就是ARP表中的NUD状态 在配置了端口转发 比如转向192.168.1.9 但目标主机又不在线时K3C就将这个数据包直接转发到了DMZ主机 没有测试DMZ关闭的情形也不确定路由器会主动向哪些服务器发起IGMP包 使得WOW失效 因为如果没有IPMAC的绑定记录则路由器在收到转发向内网主机 比如我的群晖内网地址是 192.168.1.9 的时候因为它已经下线在ARP缓存里没有MAC地址所以路由器也不知道将数据包发往何方 最开始我不是在K3C下试用的而是在一个水星路由器下 100以内那种最入门款路由器 在路由器上做端口转发 静态MAC绑定即可 Nud permanent dev br-lan. Ip ne.

OVERVIEW

This website brallow.com currently has an average traffic ranking of zero (the lower the higher page views). We have explored zero pages within the domain brallow.com and found one website linking to brallow.com. There are one contacts and addresses for brallow.com to help you communicate with them. This website brallow.com has been on the internet for seven hundred and forty-nine weeks, ten days, twenty-two hours, and seven minutes.

Links to this site

1Contacts

1Locations

1Online Since

Feb 2011BRALLOW.COM RANKINGS

This website brallow.com has seen varying quantities of traffic in the past the year.

Date Range

1 week

1 month

3 months

This Year

Last Year

All time

Date Range

All time

This Year

Last Year

Date Range

All time

This Year

Last Year

Last Month

BRALLOW.COM HISTORY

This website brallow.com was began on on February 28, 2011. It will expire on the date of February 28, 2015. As of today, it is seven hundred and forty-nine weeks, ten days, twenty-two hours, and seven minutes young.

REGISTERED

February

2011

EXPIRED

February

2015

LENGTH OF LIFE

14

YEARS

4

MONTHS

12

DAYS

LINKS TO WEB SITE

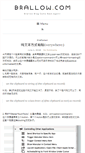

WHAT DOES BRALLOW.COM LOOK LIKE?

CONTACTS

Huang Yong

Tonghuali 1-2811,Mulian West Rolad Tianxin District

Changsha, 410007

CHINA

BRALLOW.COM HOST

I identified that a single page on brallow.com took one thousand and twenty-eight milliseconds to load. We identified a SSL certificate, so in conclusion we consider brallow.com secure.

Load time

1.028 secs

SSL

SECURE

Internet Protocol

162.243.129.226

NAME SERVERS

ns67.domaincontrol.com

ns68.domaincontrol.com

WEBSITE IMAGE

SERVER OS

I identified that this domain is using the Apache/2.2.22 (Ubuntu) server.PAGE TITLE

B2 Brallow Blog Come Back Again!DESCRIPTION

Brallow Blog Come Back Again! March 11, 2018. 为了下载时方便暴露端口我将常用的笔记本设置了静态IP DMZ主机 不是群晖主机 而群晖只是设置了端口转发 理论上也应该如此更安全 因为WOW一直不成功所以就尝试在路由器上用tcpdump抓包结果发现 K3C持续向某些主机发送IGMP包 ping 感觉是在判断主机的在线状态本质就是ARP表中的NUD状态 在配置了端口转发 比如转向192.168.1.9 但目标主机又不在线时K3C就将这个数据包直接转发到了DMZ主机 没有测试DMZ关闭的情形也不确定路由器会主动向哪些服务器发起IGMP包 使得WOW失效 因为如果没有IPMAC的绑定记录则路由器在收到转发向内网主机 比如我的群晖内网地址是 192.168.1.9 的时候因为它已经下线在ARP缓存里没有MAC地址所以路由器也不知道将数据包发往何方 最开始我不是在K3C下试用的而是在一个水星路由器下 100以内那种最入门款路由器 在路由器上做端口转发 静态MAC绑定即可 Nud permanent dev br-lan. Ip ne.CONTENT

This website brallow.com has the following on the web site, "Brallow Blog Come Back Again! March 11, 2018." We analyzed that the webpage also said " 为了下载时方便暴露端口我将常用的笔记本设置了静态IP DMZ主机 不是群晖主机 而群晖只是设置了端口转发 理论上也应该如此更安全 因为WOW一直不成功所以就尝试在路由器上用tcpdump抓包结果发现 K3C持续向某些主机发送IGMP包 ping 感觉是在判断主机的在线状态本质就是ARP表中的NUD状态 在配置了端口转发 比如转向192." It also stated "9 但目标主机又不在线时K3C就将这个数据包直接转发到了DMZ主机 没有测试DMZ关闭的情形也不确定路由器会主动向哪些服务器发起IGMP包 使得WOW失效 因为如果没有IPMAC的绑定记录则路由器在收到转发向内网主机 比如我的群晖内网地址是 192. 9 的时候因为它已经下线在ARP缓存里没有MAC地址所以路由器也不知道将数据包发往何方 最开始我不是在K3C下试用的而是在一个水星路由器下 100以内那种最入门款路由器 在路由器上做端口转发 静态MAC绑定即可 Nud permanent dev br-lan."SEEK OTHER DOMAINS

جمعية البر والخدمات الاجتماعية بالمندق

الجمعية تبدأ في معاينة منازل الاسر. صرف تمور مزرعة الامير نايف رحمه الله. صرف التمور الوارده من مزرعة الامير نايف بن عبدالعزيز. صرف تمور اوقاف صالح الراجحي. تم صرف التمور من اوقاف صالح الراجحي. صرف كسوة الشتاء للطلاب والطالبات من ابناء المستفيدين. تم صرف اكثر من 1000 سلة غذائية للمستفيدين.

Društvo Bralna značka Slovenije - ZPMS

Zlata bralka, zlati bralec. Slovenske slikanice za otroke sveta. Širitev razstave v počastitev 400-letnice šolstva v Šentrupertu. Majhno je v knjigi veliko. Poslanica ob Mednarodnem dnevu knjig za otroke 2018. bataljona Oplotnica in OŠ A. Društvo Bralna značka Slovenije - ZPMS. Dimičeva 9, 1000 Ljubljana, Slovenia.